Dans un monde où les cyberattaques se multiplient à une vitesse vertigineuse, la sécurité des systèmes informatiques d’une entreprise n’est plus une option, mais une nécessité. Les dirigeants d’entreprises de toutes tailles sont confrontés à des menaces variées, incluant le vol de données, le rançongiciel et le sabotage. Face à ces risques, il est primordial de mettre en place des stratégies robustes pour protéger les infrastructures critiques. Cela passe par une combinaison de mesures techniques, de formation des employés et de politiques de sécurité rigoureuses, adaptées aux particularités de chaque organisation.

Stratégies de défense contre les cybermenaces

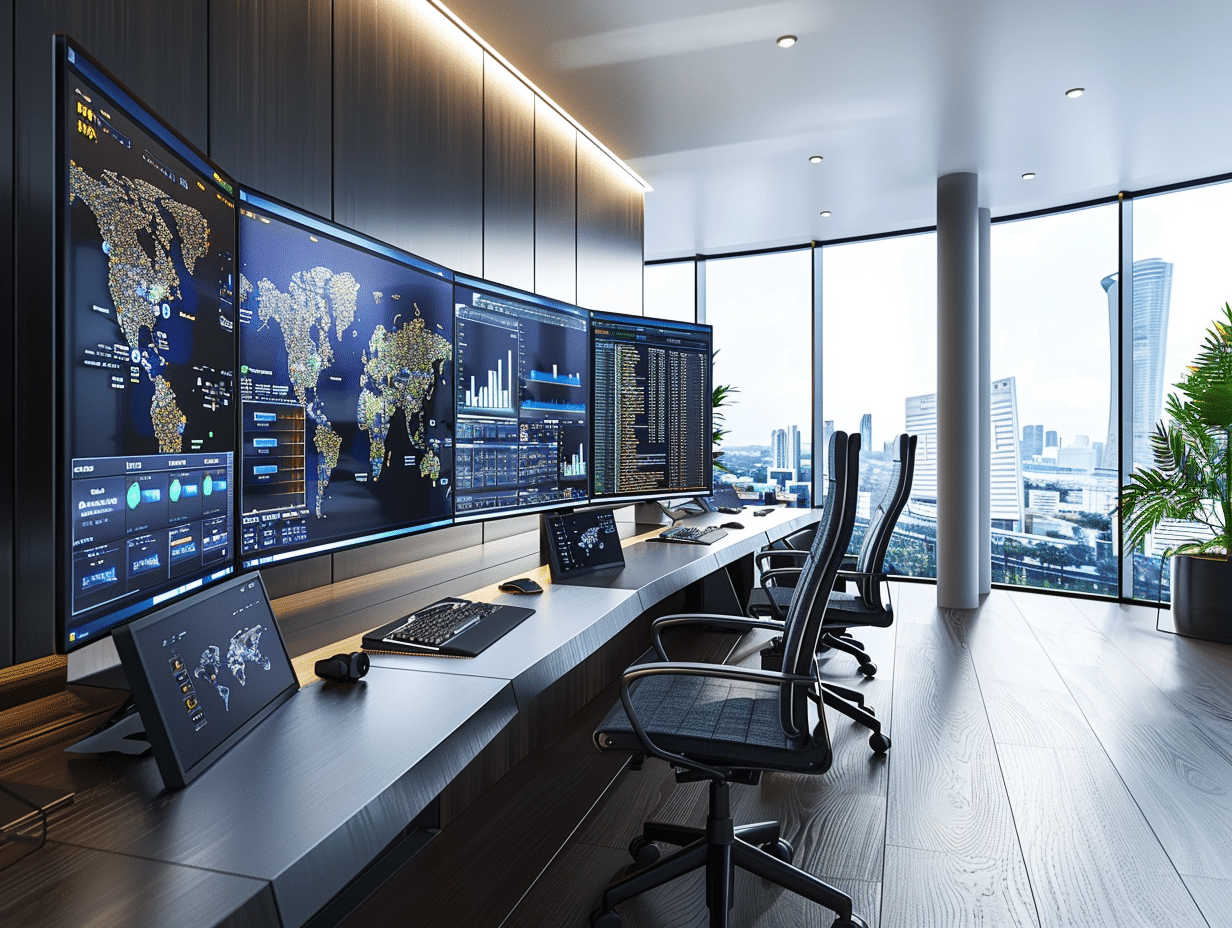

La mise en place d’un installateur de sécurité informatique compétent constitue la première ligne de défense pour renforcer la sécurité informatique au sein d’une entreprise. Ce professionnel, dont le rôle est essentiel, veille à l’installation et à la maintenance des systèmes de protection du réseau informatique, pierre angulaire de la défense contre les cyberattaques. Il s’assure que les mesures prises sont à la hauteur des enjeux, protégeant ainsi les dispositifs informatiques de l’entreprise contre les intrusions et les malwares.

A lire également : Un photographe ou un vidéaste pour vos évènements

Face à la menace constante, les entreprises doivent aussi envisager des alliances stratégiques. Des plateformes telles que Cybermalveillance.gouv.fr offrent un soutien précieux en proposant un accompagnement par des professionnels en cybersécurité. Ces experts peuvent conseiller sur les dernières menaces et sur les moyens de les contrer, en adéquation avec les besoins spécifiques de chaque entreprise. Il s’agit là d’un atout non négligeable pour rester informé et réactif face à l’évolution rapide des cybermenaces.

La sécurisation des systèmes d’information passe par des politiques de sécurité claires et des protocoles de gestion des accès rigoureux. L’objectif est de limiter les risques d’infiltration en contrôlant scrupuleusement qui a accès à quoi et dans quelles circonstances. La sensibilisation et la formation continue des employés jouent aussi un rôle fondamental, car ils représentent à la fois un maillon de la chaîne de sécurité et potentiellement une faille si leur vigilance venait à faillir. Prenez les mesures nécessaires pour assurer que chaque personne au sein de l’entreprise soit un gardien actif de la sécurité informatique.

Lire également : Optimiser l'organisation de vos événements d'entreprise avec une agence de tourisme d'affaires

Prévention des risques et gestion des accès

Dans le cadre de la mise en œuvre d’une politique de sécurité informatique, la gestion des accès occupe une place déterminante. Le système d’information, élément central de l’entreprise, doit être préservé de toute atteinte par la mise en place de contrôles d’accès rigoureux. Définissez des niveaux de privilèges en fonction des rôles de chacun, assurant ainsi que les employés n’accèdent qu’aux ressources nécessaires à l’exercice de leurs fonctions. Cette ségrégation des droits contribue à réduire les risques d’exploitation des données sensibles par des acteurs internes ou externes mal intentionnés.

Les employés, par leur interaction quotidienne avec le système d’information, doivent être sensibilisés aux risques et formés aux bonnes pratiques de cybersécurité. Investissez dans des programmes de formation continue pour accroître la vigilance de votre personnel et les préparer à détecter les tentatives d’hameçonnage, les logiciels malveillants et autres menaces. L’éducation constitue un rempart contre les erreurs humaines qui pourraient compromettre la protection des données de l’entreprise.

Parallèlement, le renforcement de la protection des données passe par la mise en œuvre de solutions techniques avancées comme le chiffrement, les pare-feu, les systèmes de détection et de prévention des intrusions. Veillez à ce que ces dispositifs soient régulièrement mis à jour pour contrer les nouvelles vulnérabilités. Une approche globale, combinant éducation des utilisateurs et technologie de pointe, permet de préserver l’intégrité et la confidentialité des systèmes d’information face à l’éventail grandissant des cybermenaces.

Plan de continuité d’activité et réponses aux incidents

La mise en place d’un plan de continuité d’activité s’avère fondamentale pour assurer la pérennité des opérations en cas de sinistre ou de cyberattaque. Ce plan inclut des stratégies pour maintenir ou rapidement restaurer les fonctions critiques de l’entreprise. Les sauvegardes régulières des données de l’entreprise constituent un élément clé de ce dispositif. Assurez-vous de leur fréquence et de leur fiabilité, en les hébergeant sur des supports distincts et sécurisés, à l’abri des menaces potentielles qui pourraient affecter les infrastructures principales.

Face aux incidents, la capacité de réaction doit être rapide et efficace. Élaborez des procédures de réponse aux incidents qui définissent les étapes à suivre dès la détection d’une anomalie. Ces protocoles doivent inclure l’identification de l’incident, la limitation des dégâts, l’éradication de la menace, la récupération des systèmes et la communication en interne comme en externe. Le personnel doit être formé à ces procédures pour réagir de manière cohérente et coordonnée.

Pour renforcer ce dispositif, pensez à bien établir des partenariats avec des organisations spécialisées en cybersécurité, telles que Cybermalveillance.gouv.fr. Ces entités peuvent apporter un soutien technique, des conseils stratégiques et une aide précieuse en cas de crise. Leur expertise permettra d’anticiper les nouvelles formes de cybermenaces et d’adapter en conséquence les stratégies de défense du réseau informatique de l’entreprise.